Herhangi bir web sitesini ziyaret ettiğinizde, aslında orijinal web sitesinde olmadığınızı hiç düşündünüz mü?

Eğer bu şekilde şüpheleriniz olduysa, yalnız değilsiniz!

Peki böyle bir şey nasıl olabilir diye sorabilirsiniz.

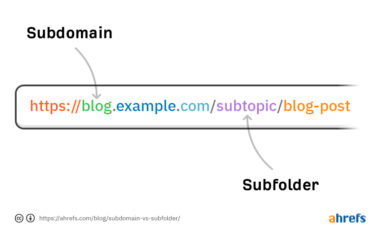

Biraz kafa karıştırıcı olsa da, bir web sitesinin URL’sinde yapılan basit bir değişiklik, onu farklı bir web sitesine dönüştürür.

Örneğin, aşağıdaki URL’lere dikkatli şekilde bakmadan farkı anlayabilir misiniz?

- Instagram.com vs. instgram.com

- Amazon.com vs. amazonn.com

Dikkatli olmazsanız, kendinizi bu sahte web sitelerinden birinde bulabilirsiniz. Alan adı son ekinde .com’dan .org’a yapılan basit bir değişiklik, bu alan adı son eki henüz kaydedilmemişse, onu farklı bir şeye dönüştürür.

Bu alan adlarından birine yanlışlıkla tıkladığınızı varsayalım. Yaşanan olaya alan adı sahteciliği denir ve her gün dünya çapında 30.000’den fazla alan adı sahteciliği saldırısı gerçekleşmektedir.

Domain Spoofing Nedir?

Domain spoofing yani alan adı sahteciliği, bilgisayar korsanlarının, kullanıcıları hassas bilgileri ifşa etmeleri için kandırmak üzere tasarlanmış sahte e-postalar veya web siteleri oluşturduğu bir siber saldırı türüdür. Bu yeni ortaya çıkan siber güvenlik tehdidinin amacı, bu sahte iletişimlerin meşru görünmesini sağlamak ve böylece kullanıcıları kandırarak onlara güvenmelerini ve oturum açma kimlik bilgileri veya finansal ayrıntılar gibi kritik verileri ele geçirmektir.

Domain Spoofing vs. Cybersquatting

Cybersquatting (veya domain squatting), yerleşik bir marka, ticari marka, hizmet markası veya şirket adıyla aynı veya benzer olan alan adlarını kaydetme uygulamasıdır. Kullanıcıları yasal bir web sayfasına tıkladıklarını düşünmeleri için kandırmaya çalışması bakımından alan adı sahteciliğine benzer.

Ancak alan adı sahteciliği daha gelişmiş bir siber suç türüdür ve ana hedefi farklıdır.

| Cybersquatting | Domain Spoofing | |

| Ana Fark | Yalnızca alan adlarını içerir, yaygın yazım hataları ve homoglifik karakterler içeren alan adlarını kaydeder. | Hem alan adlarını hem de e-posta alan adlarını kullanır. Yöntemlerinden biri olarak cybersquatting kullanabilir. |

| Temel Amaç | Taklitçi bir e-ticaret platformu oluşturmak, ticari marka sahiplerine kullanım hakları satmak. | Phishing (hassas bilgileri öğrenme), siber dolandırıcılık (para transferi alma). |

Spoofing Saldırıları Nasıl Çalışır?

Bilgisayar korsanları alan adı sahteciliğini etkili bir şekilde yürütmek için çeşitli teknikler kullanır. Bazı yaygın yöntemler aşağıdakileri içerir:

- Sahte Alan Adları: Meşru bir alan adından geliyormuş gibi görünen ancak aslında sahte olan e-postalar göndermek.

- Biraz Değiştirilmiş Karakterler: Yasal alan adlarına çok benzeyen, ince bir şekilde değiştirilmiş karakterlere sahip web siteleri oluşturmak (örneğin, “O” harfini “0” veya “l” harfini “1” ile değiştirmek).

- DNS Manipülasyonu: DNS kayıtlarıyla oynayarak trafiği kötü amaçlı sitelere yönlendirmek.

Domain Spoofing Türleri

Aşağıda domain spoofing türlerini bulabilirsiniz:

1. E-posta Sahteciliği

E-posta sahteciliği, e-postaların gönderilmesi ve farklı bir kaynaktan geliyormuş gibi davranılması etrafında döner. Amaç, kullanıcıları kandırarak e-postanın sahte bir e-posta adresi yerine meşru bir e-posta adresinden geldiğini düşünmelerini sağlamaktır.

DomainKeys Identified Mail (DKIM) ve Domain-based Message Authentication, Reporting & Conformance (DMARC) gibi yeni e-posta güvenlik protokolleri daha gelişmiş doğrulama süreçleri sunar ve meşru bir web sitesinin alan adını kullanarak sahte bir e-posta oluşturmak zordur.

Ancak, sahtekarların farklı bir kaynağı taklit eden bir başlık oluşturmasına olanak tanıyan biraz eski Basit Posta Aktarım Protokolü (SMTP) için durum böyle değildir. Başka bir deyişle, bir e-posta aldığınızda, bu e-posta bir sahtekârdan değil, meşru bir işletmeden gelmiş gibi görünecektir.

Spoofing e-postaları genellikle devlet kurumlarını, arkadaşları veya işletmeleri taklit eder.

Amaç, bir kullanıcının kötü amaçlı bir bağlantıya tıklamasını veya hassas bilgiler hakkında yazışmaya başlamasını sağlamaktır.

Örnek

- Meşru: [email protected]

- Sahte: [email protected]

Kullanıcılar dikkatli bir gözlem yapmadan sahte e-posta adresine yanıt verebilir veya bu adresle etkileşime geçebilir ve maalesef bilgisayar korsanları dolandırıcılık işlemleri gerçekleştirebilir. Çoğu durumda bilgisayar korsanları, şüphelenmeyen hedef kişileri dolandırıcılıklarına çekmek için kimlik avı saldırısı düzenlerken e-postaları taklit eder.

2. Web Sitesi Sahteciliği

Web sitesi sahteciliği, meşru web sitesinin kötü niyetli bir şekilde tam bir kopyasını oluşturmayı içerir.

Sahte bir web sitesi farklı amaçlara hizmet eder. Bunlardan en önemlisi, kullanıcıları ziyaret ettikleri web sitesinin gerçek web sitesi olduğunu düşünmeleri için kandırmaktır.

Kullanıcılar bu web sitelerini ziyaret ettiklerinde, kişisel bilgilerini girmeleri ya da web sitesiyle meşru bir web sitesiymiş gibi etkileşimde bulunmaları istenir. Bankacılık sektörü bu tür saldırılar için neredeyse odak noktasıdır.

Domain Spoofing’in Amaçları

Domain spoofing saldırıları, genellikle kimlik avı teknikleriyle birleştirilerek kullanılır ve çeşitli amaçlar için gerçekleştirilir. Bu amaçların başında kişisel bilgilerin çalınması gelir. Bilgisayar korsanları, kullanıcıların hassas bilgilerini (kullanıcı adları, şifreler, sosyal güvenlik numaraları, kredi kartı bilgileri vb.) ele geçirmek için meşru bir işletmenin (bankalar, e-ticaret siteleri, sosyal medya platformları vb.) alan adını taklit eden sahte web siteleri veya e-postalar oluşturur. Kullanıcılar bu sahte sitelere yönlendirilerek bilgilerini girmeleri istenir. Örneğin, bir kullanıcıya bankasının web sitesine benzer bir sahte site gösterilir ve burada hesap bilgilerini girmesi istenir. Bu bilgiler daha sonra bilgisayar korsanları tarafından kötü amaçlar için kullanılır.

Bir diğer önemli amaç ise kötü amaçlı yazılım dağıtmaktır. Bilgisayar korsanları, sahte alan adları üzerinden kullanıcıları zararlı yazılımlar içeren dosyaları indirmeye veya bağlantılara tıklamaya yönlendirebilir. Bu yazılımlar, kullanıcının bilgisayarına veya mobil cihazına bulaşarak kişisel verileri çalabilir, sistemlere zarar verebilir veya bilgisayar korsanlarının uzaktan erişim sağlamasına olanak tanıyabilir. Özellikle e-posta yoluyla gönderilen sahte bağlantılar veya ekler, kullanıcıların farkında olmadan kötü amaçlı yazılımları indirmesine neden olabilir.

Alan adı sahteciliğinin bir diğer yaygın amacı da mali dolandırıcılık yapmaktır. Bilgisayar korsanları, sahte alan adları kullanarak kullanıcıları finansal işlemler yapmaya yönlendirebilir. Örneğin, sahte bir e-ticaret sitesi üzerinden alışveriş yapmaya ikna edilen kullanıcılar, ödeme bilgilerini girdiklerinde bu bilgiler bilgisayar korsanlarının eline geçer. Benzer şekilde, sahte banka siteleri üzerinden kullanıcıların hesaplarına erişim sağlanarak para transferi gibi işlemler gerçekleştirilebilir. Bu tür dolandırıcılıklar, hem bireysel kullanıcılar hem de işletmeler için ciddi mali kayıplara yol açabilir.

Sonuç olarak, alan adı sahteciliği, siber suçluların kullanıcıları kandırmak ve çeşitli amaçlarla istismar etmek için kullandığı yaygın bir yöntemdir. Bu tür siber saldırılardan korunmak için kullanıcıların alan adlarını dikkatlice kontrol etmeleri, şüpheli bağlantılara tıklamamaları ve güvenlik yazılımlarını güncel tutmaları büyük önem taşır.

Spoofing Saldırısının Adımları

Bir alan adı sahteciliği saldırısının etkinliği bilgisayar korsanlarının becerilerine, hedefin güvenlik önlemlerine ve kullanılan özel taktiklere bağlıdır. Aşağıda bilgisayar korsanlarının izleyebileceği adımların genel adımları yer almaktadır:

- Araştırma: Potansiyel hedefleri ve güvenlik açıklarını belirlemek için keşif yapmak. Bu, açık portların taranmasını, ağlar hakkında bilgi toplanmasını ve zayıf noktaların tespit edilmesini içerir.

- Hedef Seçimi: Saldırmak için belirli bir kişi, kuruluş veya sistem seçme.

- Bilgi Toplama: IP adresleri, alan adları, e-posta adresleri veya kullanıcı davranış kalıpları gibi verilerin toplanması.

- Spoofing Kurulumu: Güvenilir bir varlığı etkili bir şekilde taklit etmek için araç veya kaynakları yapılandırma.

- Yürütme: Sahte mesajlar göndererek veya trafiği sahte web sitelerine yönlendirerek saldırıyı başlatmak.

- Aldatma: Hedefi sahte iletişime güvenmeye ve oturum açma kimlik bilgilerini girmek gibi bir eylemde bulunmaya ikna etmek.

- İstismar: Hassas verileri çalmak, kötü amaçlı yazılımları dağıtmak veya hileli işlemler gerçekleştirmek için kazanılan güvenden yararlanmak.

- Tespitten Kaçmak: Günlükleri silerek, izleri temizleyerek veya ele geçirilen sistemden gizlice çıkarak izleri örtmek.

- Kalıcılık: Bazı durumlarda bilgisayar korsanları, gelecekteki istismar için sürekli erişim sağlamak üzere arka kapılar veya kötü amaçlı yazılımlar yerleştirir.

- Eskalasyon: Sahte erişimin, daha yüksek ayrıcalıklar elde etmek, ek saldırılar başlatmak veya ele geçirilen erişimden para kazanmak gibi daha ileri saldırılar için bir basamak olarak kullanılması.

Alan Adı Sahteciliği Nasıl Önlenir?

Alan adı sahteciliğine karşı korunmak için işletmeler ve bireyler aşağıdakiler de dahil olmak üzere sağlam siber güvenlik uygulamaları benimsemelidir:

1. E-posta Kimlik Doğrulama Protokollerinin Uygulanması

E-posta, alan adı sahteciliği saldırılarında en sık kullanılan araçlardan biridir. Bilgisayar korsanları, meşru bir işletmenin e-posta adresini taklit ederek kullanıcıları kandırmaya çalışır. Bu tür saldırıları önlemek için SPF (Sender Policy Framework), DKIM (DomainKeys Identified Mail) ve DMARC (Domain-based Message Authentication, Reporting, and Conformance) gibi e-posta kimlik doğrulama protokollerini uygulamak gereklidir. SPF, gönderen sunucunun yetkili olup olmadığını kontrol ederken, DKIM e-postanın içeriğinin değiştirilmediğini doğrular. DMARC ise bu iki protokolü birleştirerek e-postanın meşruiyetini daha kapsamlı bir şekilde denetler ve raporlama sağlar. Bu protokoller, sahte e-postaların alıcıya ulaşmasını engelleyerek kimlik avı saldırılarının önüne geçer.

2. DNS Kayıtlarının İzlenmesi

Alan adı sahteciliği saldırılarında, bilgisayar korsanları bazen DNS kayıtlarını değiştirerek kullanıcıları sahte sitelere yönlendirebilir. Bu nedenle, DNS kayıtlarının düzenli olarak izlenmesi ve yetkisiz değişikliklerin tespit edilmesi büyük önem taşır. İşletmeler, DNS kayıtlarını sürekli olarak denetlemeli ve herhangi bir şüpheli değişiklik durumunda hızlıca müdahale etmelidir. Ayrıca, DNSSEC (Domain Name System Security Extensions) gibi güvenlik protokolleri kullanılarak DNS sorgularının bütünlüğü ve güvenilirliği sağlanabilir. Bu, bilgisayar korsanlarının DNS kayıtlarını manipüle etmesini zorlaştırır.

3. Kullanıcıları Eğitin

Siber güvenlikte en zayıf halka genellikle insan faktörüdür. Kullanıcılar, alan adı sahteciliği ve kimlik avı saldırılarına karşı bilinçli olmadığında, bilgisayar korsanlarının hedefi haline gelebilir. Bu nedenle, çalışanların ve kullanıcıların bu tür tehditleri tanımaları ve nasıl tepki vereceklerini bilmeleri için düzenli eğitimler düzenlenmelidir. Eğitimlerde özellikle, sahte e-postaların nasıl tespit edileceği, şüpheli bağlantılara tıklanmaması gerektiği ve kişisel bilgilerin asla güvenilmeyen sitelerde paylaşılmaması gibi konular vurgulanmalıdır. Eğitimler, simülasyonlar ve testlerle desteklenerek kullanıcıların pratik deneyim kazanması sağlanabilir.

4. Gelişmiş Güvenlik Araçları Kullanma

Alan adı sahteciliği saldırılarına karşı korunmak için gelişmiş siber güvenlik araçları kullanmak büyük önem taşır. Bu araçlar, şüpheli alan adlarını, e-postaları veya etkinlikleri tespit ederek otomatik olarak engelleyebilir. Örneğin, kimlik avı önleme yazılımları, sahte siteleri ve e-postaları gerçek zamanlı olarak analiz ederek kullanıcıları uyarır. Ayrıca, web filtreleme çözümleri, kullanıcıların sahte sitelere erişmesini engelleyebilir. İşletmeler, bu tür araçları kullanarak hem iç ağlarını hem de kullanıcılarını koruyabilir.